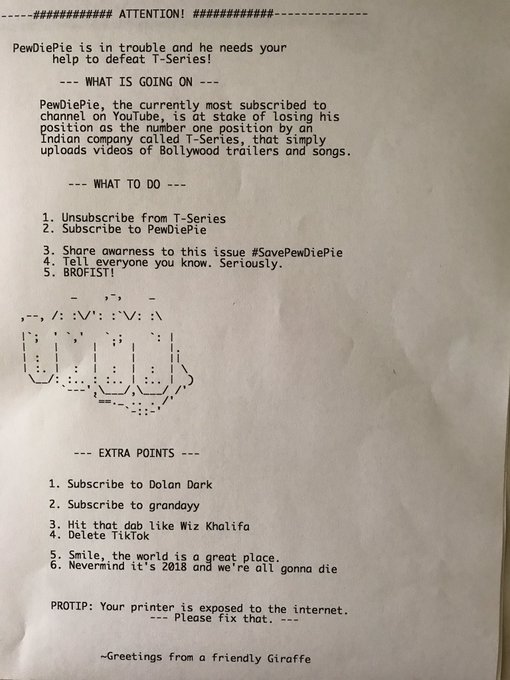

@pewdiepie this just came through the ticket printer for the police station next door #savepewdiepie

Self-Improvement

kali에서 printer 해킹 툴(PRET) 본문

https://www.youtube.com/watch?v=kr0Y4iDRkBo&feature=youtu.be

*프린터가 없어서 실습 못해봄. 단 해당 툴은 되어짐.

https://threader.app/thread/1068714506770149376

#pewdiepie 전체 프린터 해킹 이 어떻게 진행되었는지는 다음과 같습니다 .

1. Destiny 2를 4 시간 연속 재생 한 후 심심해서 뭔가 해킹하고 싶다고 결정했습니다. 그래서 저는 shodan

(1 /) 에서 발견 할 수있는 취약한 프로토콜에 대해 생각했습니다.

2. Shodan에서 놀고있는 동안, 전 세계의 프린터를 해킹하여 무언가를 인쇄 할 수 있다는 생각이 들었습니다. 그 당시 무엇을 몰랐습니다. 세 가지 다른 인쇄 프로토콜 (IPP, LPD, JetDirect)에 대해 배우고 나서 shodan에서 해당 포트를 검색했습니다.

3. 나는 총 800,000 가지 이상의 결과가 나타나는지 두려워했다. 나는 당황했지만 결정을 내 렸습니다. 그래서 저는 포트 9100에서 실행되는 것으로 밝혀진 최초의 5 만 대의 프린터를 선택하여 shodan에서 목록을 다운로드했습니다.

4. 지금 생각해야 할 것은 ... 무엇을 인쇄해야합니까? 인쇄하기에 가장 완벽한 것은 우리 사랑하는 대주 인 @ pewdiepie 자신을 지원하는 메시지라는 것을 깨닫는 데 오래 걸리지 않았습니다 ! 그래서 필자는 텍스트 편집기를 열고 다음 참고 사항을 입력했습니다. https : //pastebin.com/ASuKK3qL

5. 지금 :이 포트의 프린터에 연결하고 인쇄 할 수있는 도구가 필요했습니다 ... Google 검색과 PRET ( https : //github.com/RUB-NDS/PRET)를 우연히 발견 했습니다. ) 내 모든 희망과 꿈을 이루었지만 ... 내 악몽도.

5 (계속). PRET는 가장 무서운 특징을 가지고있었습니다. 파일에 액세스하고, 프린터를 손상 시키며, 내부 네트워크에 액세스 할 수있는 능력 ... 실제로 손상을 초래할 수있는 것. 그래서 적어도 조직과 자신을 보호 할 수있는 사람들을 도우려면이 일을해야했습니다.

6. 아이러니하게도 트윗에 넣을 수있는 다음 bash 스크립트를 타이핑했다 :

#! / bin / bash

read -r line; do

ip = "$ line"

torify ./PRET/pret.py $ ip pjl -q -i ./commands.txt

done < "./potential_bros.txt"

6 (계속) 이제이 스크립트가하는 일은 단순히 입력 (potential_bros.txt)을 가져 와서 모든 라인을 반복하고, 그 IP에 대해 PRET를 commands.txt의 명령과 함께 실행합니다.

7. Commands.txt는 다음을 포함합니다 :

print ./message.pdf

display HACKED

quit

말 그대로입니다.

8. 내 서버에 스크립트를 업로드하고, tmux 세션을 열고, 거기에서 스크립트를 실행하고 실행 상태로 두었습니다. 목요일의 밤을 확인하기 위해 되돌아 갔고, 단지 이것으로 해킹 당할 첫 번째 사람이 내 주 전체를 보았다.

이것은 저에게 이것이 진지하다는 것을 알게 한 트윗이었습니다.

나는 스크립트 실행을 떠났고,이 트위터 계정을 만들었고, TheHackerGiraffe를 만들었고 사람들이 나를 때 리기를 기다렸다. 그게 내가 지금있는 곳이야.

내 서버에서 공격이 어떻게 발생했는지는 다음과 같습니다. https : //imgur.com/0UE9kdn

질문 있니?

'Kali Linux > Tools 실습' 카테고리의 다른 글

| Nmap 스크립트 모듈 향상(Nmap-Vulners, Vulscan) (0) | 2019.01.03 |

|---|---|

| 해시 알고리즘 종류 알아내기( hash-identifier) (0) | 2018.10.23 |

| miranda(upnp : 포트포워딩) 툴 (0) | 2018.10.20 |

| weevely을 이용한 웹쉘 (0) | 2018.10.20 |

| BurpSuite을 이용한 Brute Force Attack (2) | 2018.10.20 |